美国网络安全体系架构是一个庞大、复杂且不断演进的系统,其核心目标是保护国家关键基础设施、政府网络、私营部门以及公民的个人数据免受网络威胁。它并非一个单一的、集中式的系统,而是一个由法律、政策、技术标准、组织机构以及公私合作关系共同构成的多层次协同防御框架。在网络系统集成的背景下,理解这一架构对于构建安全、弹性的数字化环境至关重要。

一、法律与政策框架:顶层设计

这是整个体系的基石,明确了责任、权限和行动准则。

- 核心法律:如《网络安全信息共享法案》(CISA)旨在促进政府与私营企业之间的威胁情报共享;《联邦信息安全管理法案》(FISMA)为联邦政府机构的信息安全设定了标准和要求。

- 国家战略:如《国家网络安全战略》等文件,从国家层面确定优先事项、指导原则和战略目标,为各部门行动提供方向。

二、组织与领导体系:指挥协调

该体系明确了不同机构的角色与协作机制。

- 白宫与国会:负责顶层战略制定、立法和监督。

- 国土安全部(DHS):作为民用网络安全的牵头机构,其下属的网络安全和基础设施安全局(CISA)是核心操作部门,负责风险预警、事件响应、技术支持及与私营部门合作。

- 国防部(DoD):负责保护军事网络(.mil域),并通过美国网络司令部执行网络空间作战任务。

- 其他关键机构:司法部(FBI)负责国内网络犯罪调查;国家标准与技术研究院(NIST)负责制定广泛采用的技术框架和标准(如著名的NIST网络安全框架)。

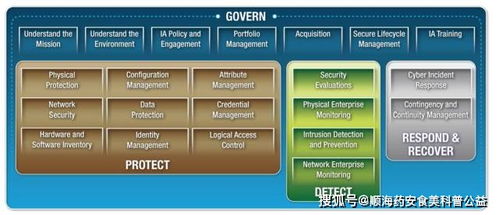

三、技术标准与框架:操作指南

这是将政策转化为具体技术和管理实践的关键。

- NIST网络安全框架(CSF):这是最具影响力的框架之一,提供了一套基于风险管理的通用语言和最佳实践集合,核心包括识别、保护、检测、响应和恢复五个功能。它被美国乃至全球众多组织(尤其是关键基础设施运营商)自愿采用,以实现网络系统集成的安全基线。

- NIST SP 800系列:提供了详细的技术指南和控制措施,例如SP 800-53(联邦信息系统安全控制)是政府系统安全集成的权威参考。

- 行业特定标准:如能源行业的北美电力可靠性公司(NERC)关键基础设施保护(CIP)标准,强制要求电力系统运营商遵守。

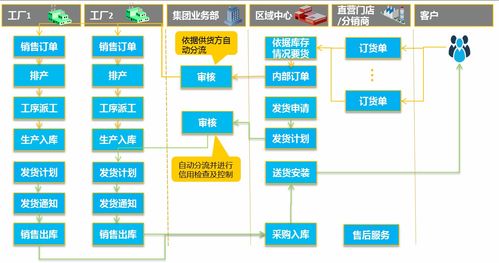

四、公私合作伙伴关系(PPP):协同防御

由于美国大部分关键基础设施由私营部门拥有和运营,公私合作是体系有效运行的命脉。

- 信息共享与分析中心(ISAC):按行业(如金融、能源、医疗)建立,作为该行业成员之间以及与政府之间共享网络威胁信息和最佳实践的平台。

- CISA的持续合作:CISA通过提供漏洞分析、威胁简报、现场评估和技术服务,主动协助私营部门提升防御能力。

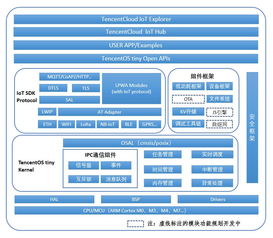

五、网络系统集成中的实践与挑战

在网络系统集成项目中,美国的这一架构提供了重要指引:

- 基于风险的架构设计:集成新系统时,必须首先进行风险评估(遵循NIST框架的“识别”功能),明确需要保护的资产、面临的威胁和脆弱性。

- 分层纵深防御:在集成过程中,不应依赖单一安全措施,而应在网络边界、内部网络、主机、应用和数据等多个层面部署互补的安全控制(如防火墙、入侵检测系统、加密、身份管理等)。

- 供应链安全:对于集成的硬件、软件和服务,需评估其供应链风险。美国政府通过行政命令等方式,推动对关键软件(特别是政府使用的)进行安全审查。

- 持续监控与响应:系统集成不是一劳永逸的。必须建立持续的监控机制(“检测”功能)和自动化的事件响应预案(“响应”与“恢复”功能),实现动态安全。

面临的挑战包括:体系庞大导致的协调复杂性;公私部门之间信任与信息共享的障碍;技术飞速发展带来的规则滞后性;以及全球性威胁(如国家级APT攻击)需要国际协作应对。

###

美国网络安全体系架构是一个融合了治理、技术与合作的生态系统。它为网络系统集成提供了从战略到战术、从管理到技术的全面参考。其核心精神——风险管理、公私协同和持续适应——对于任何国家或组织在数字时代构建安全可靠的信息系统,都具有重要的借鉴意义。成功的系统集成,必须将安全作为核心要素,无缝嵌入到架构设计、开发、部署和运维的全生命周期之中。